С началом полномасштабной войны в Украине российские спецслужбы и силовые ведомства активизировали охоту за противниками власти в сети. Активистов, а иногда и просто случайных пользователей, отслеживают, взламывают, а затем привлекают к административной или уголовной ответственности. Иногда им достаточно знать логин пользователя в Telegram, чтобы получить все необходимые данные, иногда же они идут на специальные ухищрения, присылая своей жертве файлы-стилеры или определяя IP через звонок в мессенджере. The Insider уже писал, как максимально обезопасить себя от возможных посягательств, теперь же мы публикуем обновленные и дополненные данные о самозащите, основанные на новых примерах.

Содержание

Госпробив на уголовку

Вычислили по IP

Спецоперация за место рождения

Определение авторства

Дела о дискредитации

Как защититься от деанона

Безопасность при пересечении границы

Некоторые имена, фамилии и никнеймы героев изменены. Герои дали согласие на «пробив» своих данных для целей данного исследования.

Госпробив на уголовку

Булат был задержан в ноябре 2022 года в одном из городов Поволжья. Свое задержание он описывает так:

«Я слышу сзади какой-то топот, оглядываюсь, и на меня прыгает человек. У меня было такое предчувствие, что он меня хочет ударить, избить, ограбить, еще что-то сделать. За ним бегут еще трое, валят меня, выворачивают руки и надевают наручники. Меня ведут в автомобиль, сажают на заднее сиденье и начинают бить электрошокером и кулаками. Подходит один из сотрудников и просит назвать пароль от телефона — iPhone 11».

В тот момент Булат не понимал, за что его схватили. Как выяснилось, его задержали, пытали и посадили в колонию за... несколько комментариев в местном чате в Telegram. Но как силовики узнали, что он — именно тот человек, который негативно отозвался о сотрудниках полиции, комментируя видео протестов против мобилизации в Дагестане?

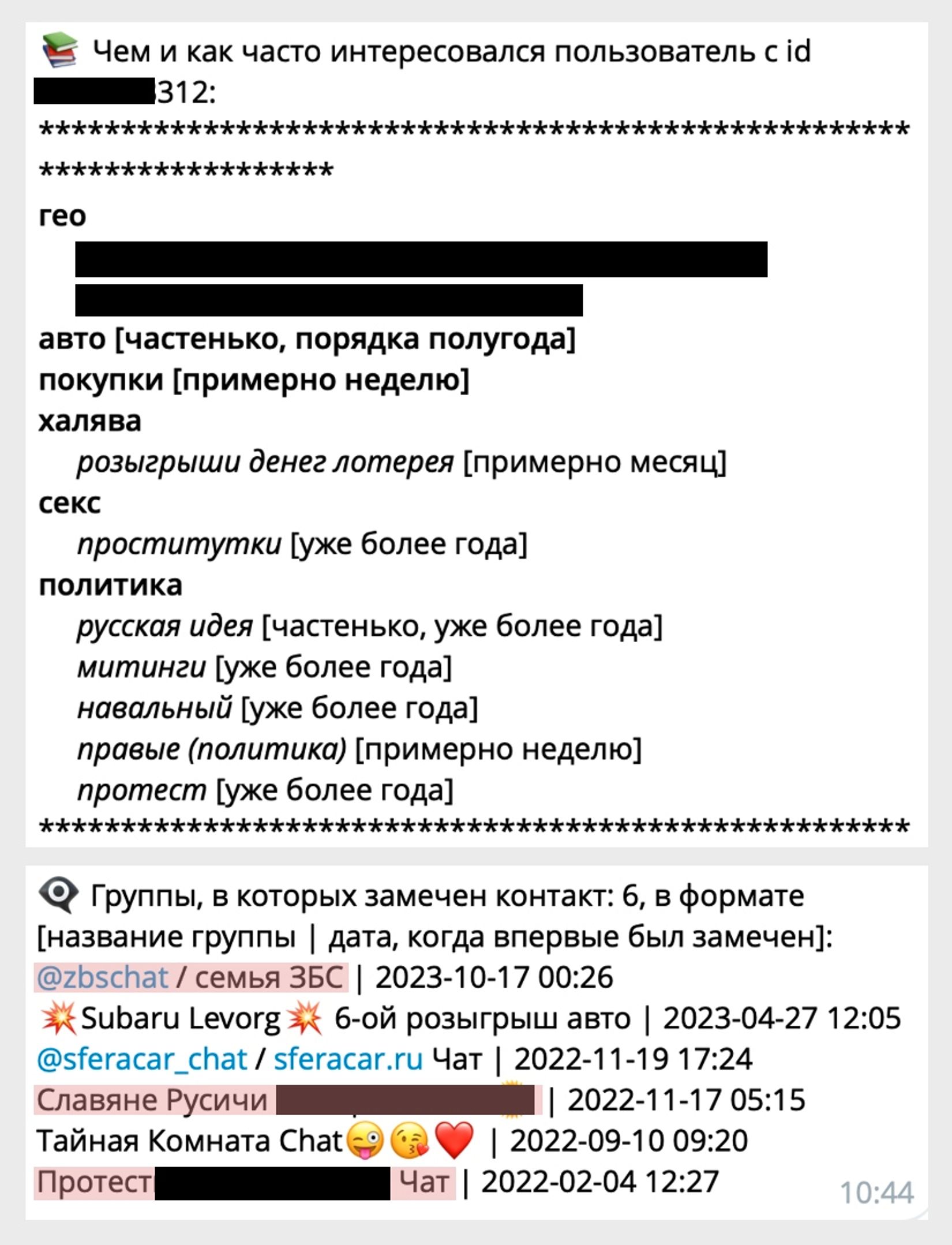

Булат был уверен, что его взломали или что за ним следят. К тому же за несколько лет до этого он участвовал в экологических протестах. Однако всё было намного проще: в местных чатах сидит сотрудник ФСБ, который читает комментарии. Он заметил, что какой-то пользователь резко негативно отозвался о действиях дагестанской полиции, после чего «пробил» его аккаунт в Telegram. Сделать это может каждый желающий — The Insider уже рассказывал об этом. Вот какую информацию о стоящем за аккаунтом пользователе удалось узнать сотруднику The Insider буквально за пару минут:

- Telegram ID и все предыдущие варианты никнейма;

- номер телефона;

- все страницы в соцсетях, связанные с этим номером телефона, — «ВКонтакте», Facebook, «Одноклассники» (в том числе страницы, зарегистрированные на псевдоним);

- полное ФИО и дату рождения;

- прошлое место работы;

- адреса по месту жительства;

- адреса e-mail;

- объявления на «Авито»;

- группы в Telegram, в которых писал Булат, а также его интересы в политике, работе, бизнесе и даже сексе.

Всего этого следователю ФСБ хватило, чтобы начать дело о публичных призывах к осуществлению экстремистской деятельности. Через несколько недель Булата задержали, пытали и заставили назвать пароль от телефона и Telegram. В этот момент следователь уже знал, какая у пользователя, который писал в чате оскорбления в адрес полиции, модель телефона, а также где он бывает. Однако для суда этого было бы недостаточно — требовалось стопроцентное подтверждение, что этим телефоном и номером пользуется именно Булат. Вот почему его под пытками заставили разблокировать телефон и Telegram.

«Я первые несколько раз от самого телефона пароль назвал неверный. Они засомневались: типа, у него что-то может быть включено такое, что всё удалится. Но в итоге с третьего раза я им сказал верный пароль, а от Telegram сказал, что пароль тот же самый. Оперативник его ввел, увидел в Telegram никнейм, сказал: «О, это он!» То есть они уже знали никнейм», — рассказывает Булат.

К тому моменту все передвижения и заходы Булата в интернет отслеживались — на это следователю дал санкцию суд. МТС сообщила, с какого IP-адреса Булат выходит в сеть, — точнее, к какому адресу провайдера VPN он подключается. А также на какое имя и паспорт выдан номер телефона, связанный с аккаунтом в Telegram — это был паспорт Булата. Однако дело могло развалиться, если бы Булат был просто «дропом», передавшим свой номер для использования другому человеку, который бы писал с этого номера «экстремистские» комментарии. Поэтому было важно, чтобы на глазах у оперативников он дал пароль для разблокировки, и в момент задержания они удостоверились, что именно Булат контролирует аккаунт.

Однако пытки на этом не закончились. Булата отвезли в местное управление ФСБ, где продолжили пытать:

«Меня завели в подвал, попросили снять обувь, усадили на ягодицы, как йоги сидят. Оказывается, это спустя какое-то время доставляет большой дискомфорт. Через какое-то время к большому пальцу на ноге мне прицепили какую-то прищепку, и я понял, что будет электроток. Такую же прищепку прицепили на мизинец руки — руки были в наручниках. И дальше с их стороны было немного такого юмора: он подает чуть-чуть напряжение, включает и выключает, и говорит: “Тебе звонят, ответь“. В конце концов я сказал: “Алло“, — и он перестал меня бить током».

В таком состоянии Булату велели рассказать, как именно он писал комментарии, — в том числе уточнить, что он испытывал ненависть при просмотре роликов на канале «Весна», который ранее в материалах дела вообще не появлялся. Также Булату велели сказать, что он не согласен с проводимой мобилизацией.

В итоге региональное управление ФСБ смогло убедить суд в том, что Булат призывал к экстремизму в чате на несколько сотен человек. Его приговорили к полутора годам лишения свободы и включили в список экстремистов и террористов.

Вычислили по IP

Александр — сисадмин, живущий в одном из городов на Дальнем Востоке, — тоже сидел в чатах в Telegram и оставлял там комментарии. В мае 2022 года под новостью местного СМИ он запостил картинку, изображающую танк со свастикой и танк с буквой Z и подписью: «Победили тот фашизм, победим и этот». Тогда же в Новосибирске за аналогичный плакат задержали местного жителя Владимира Салтевского.

Например, анализатор пакетов трафика (сниффер), такой, как Wireshark.

Статья 20.3.3 КоАП — Публичные действия, направленные на дискредитацию использования Вооруженных Сил Российской Федерации.

Картинка, подобная той, что запостил Александр

Никнейм Александра в Telegram был открыт, но узнать, на какой номер телефона он зарегистрирован, было нельзя — айтишник немного позаботился об анонимности и скрыл его. Поэтому установить за мужчиной слежку, как это было в случае с Булатом, не получилось бы. К тому же картинка с танками по российскому законодательству тянет максимум на административку: так, Владимира Салтевского за участие в «Бессмертном полке» с таким плакатом сначала хотели обвинить в «отождествлении СССР с нацистской Германией» — новая статья в КоАП появилась как раз в апреле 2022 года. Однако в итоге жителя Новосибирска обвинили в «дискредитации российской армии» и назначили штраф в 37 тысяч рублей.

Однако дальневосточному полицейскому очень нужно было отправить Александра в суд, к тому же он следил за новостными чатами города и комментариями в них. Через несколько минут после того, как Александр запостил картинку с танками, ему написал незнакомец, который вступил с ним в политическую дискуссию, а затем прислал несжатую картинку, которая не имела отношения к разговору. Когда Александр открыл ее, незнакомец удалил чат.

После этого с Александром стали пытаться связываться во «ВКонтакте» незнакомые люди (как выяснил The Insider, это были оперативники из местной полиции). Они звонили ему с помощью функции звонков «ВКонтакте» и сбрасывали звонок. После этого они приезжали туда, где Александр находился в момент звонка, — в офис его неофициального места работы:

«Трубку я не брал, GPS отключен всегда. Звонки были с левого аккаунта, я, естественно, сбрасывал. Звонивший тут же занес меня в ЧС. Через 20–25 минут двое из ларца уже на месте, показывали старое фото из ВК, узнавали, где я, знают ли там меня. В первый раз сотрудники службы безопасности с работы их послали».

В следующий раз ситуация повторилась, когда Александр был в офисе на своем основном рабочем месте. Он говорил с коллегами, когда ему снова стали звонить «ВКонтакте» с незнакомого аккаунта. Александр сбросил звонок и тут же уехал из офиса, а через примерно 40 минут туда приехали полицейские, которые стали показывать коллегам его фото из «ВКонтакте» и спрашивать, кто этот человек.

«Просили видео с камер. Их отправили писать официальный запрос. После этого я запретил звонить незнакомым людям “ВКонтакте“, и всё прекратилось», — рассказывает Александр.

В итоге оперативники всё же составили на Александра два административных протокола — о «дискредитации российской армии» и о «возбуждении ненависти либо вражды». Второе дело появилось из-за того, что мужчина «публично продемонстрировал» свастику. В итоге ему назначили наказание в виде штрафа в 31 тысячу рублей.

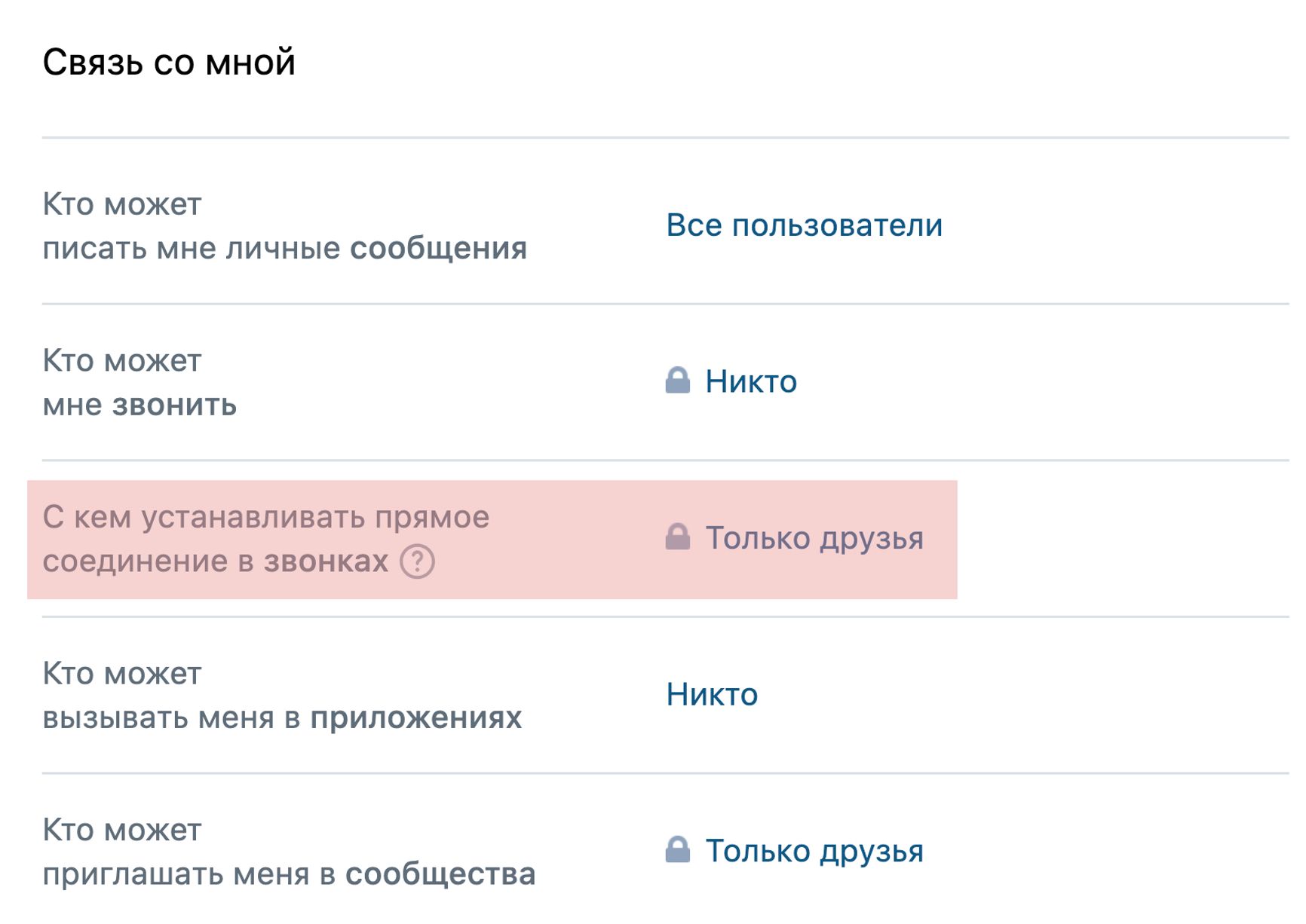

Как «проведение мониторинга сети интернет» закончилось для айтишника двумя административками? The Insider вместе с техническими специалистами попробовал разобраться, как оперативники пытались найти Александра и удостовериться, что это он. Очевидно, что когда во «ВКонтакте» ему звонили незнакомцы (The Insider удалось установить, что это были аккаунты полицейских), они пытались узнать IP-адрес Александра. Дело в том, что социальная сеть предоставляет услуги интернет-звонков — точно так же, как Telegram или WhatsApp. При этом автоматически работает функция установки прямого соединения между пользователями (p2p или peer-to-peer), а это означает, что абоненты могут видеть IP-адреса друг друга. Отключить эту опцию можно в настройках, правда, тогда качество связи может сильно ухудшиться.

Например, анализатор пакетов трафика (сниффер), такой, как Wireshark.

Статья 20.3.3 КоАП — Публичные действия, направленные на дискредитацию использования Вооруженных Сил Российской Федерации.

Так выглядят настройки «ВКонтакте», когда при звонке ваш IP-адрес доступен только друзьям

Так как Александр не пользовался VPN и подключался к корпоративной Wi-Fi-сети в своем офисе, оперативники, по всей видимости, смогли быстро установить адрес, где он находится, и поехать туда. При этом IP-адрес, конечно, не виден звонящему автоматически: для этого ему нужно использовать специальное программное обеспечение. Хотя такие действия не являются нелегальными по букве закона, как правило полицейские, да и обычные люди не пользуются такими методами, чтобы узнать, где находится их собеседник.

Оперативники не смогли позвонить Александру в Telegram, где по умолчанию звонки также проходят через прямое соединение, и не смогли узнать его номер, привязанный к аккаунту, потому что он был скрыт. Как же тогда они нашли его страницу «ВКонтакте», где было к тому же указано его паспортное имя? Нельзя сказать наверняка, но известно, что сразу после того, как Александр запостил картинку, с ним вступил в переписку в личных сообщениях незнакомец, который в конце концов прислал ему файл, а когда Александр открыл этот файл, удалил сообщения. Именно после этого оперативники стали звонить ему во «ВКонтакте».

Возможно, таким образом телефон Александра заразили стилером — вредоносной программой, которая ворует логины, пароли и «куки», сохраненные на устройстве. Стилер можно «зашить» в любой файл. Этим часто пользуются злоумышленники, которые встраивают стилеры в пиратские программы, которые можно скачать на специализированных сайтах в интернете. Человек скачивает программу, а вместе с ней и стилер, после чего все его данные — логины, пароли, в том числе от банковских приложений — попадают к злоумышленникам, которые теперь могут взломать его соцсети или вывести деньги с банковских счетов. Возможно, именно таким способом оперативники получили данные о том, какой страницей «ВКонтакте» пользуется их жертва, а дальше уже смогли узнать и почту, и привязанный к ней номер телефона, и попытались узнать IP-адрес и местоположение Александра — с помощью функции p2p-звонков и сниффера.

Например, анализатор пакетов трафика (сниффер), такой, как Wireshark.

Статья 20.3.3 КоАП — Публичные действия, направленные на дискредитацию использования Вооруженных Сил Российской Федерации.

Человек скачивает программу, а вместе с ней и стилер, после чего все его данные попадают к злоумышленникам

Некоторые специалисты, с которыми The Insider обсудил этот случай, считают, что прислать картинку со стилером было бы всё же слишком сложно для оперативника. Хотя Александр настаивает на том, что получил картинку в виде файла, возможно, он не обратил внимания, что в действительности ему прислали ссылку, пройдя по которой он уже увидел картинку. Такой способ выманивания IP-адреса встречается в хакерской среде еще чаще и по сути является применением социальной инженерии — главное заставить жертву кликнуть на ссылку. После этого создавший ссылку увидит IP-адрес кликнувшего по ссылке-наживке, название провайдера, устройство (например, модель телефона), версию браузера и операционной системы и многие другие данные. Получив IP-адрес, оперативник мог тут же получить у «ВКонтакте» информацию о том, кто заходит с этого адреса в социальную сеть, и дальше уже пользоваться этой информацией в своих целях. Конечно, если бы Александр — и любые другие возможные цели оперативников — пользовался VPN, получить о нем такую информацию было бы невозможно.

Схема кажется довольно сложной для того, чтобы дать кому-то пару административок за картинку с танком и получить «пару палок», однако, по всей видимости, применяется она довольно широко.

«Судя по разговору с сотрудником полиции и количеству переданных им дел, был задействован огромный человеческий ресурс для поиска людей, называющих вещи своими именами и “раскачивающих лодку“. Когда на меня оформляли протокол, полицейский рассказал, что по 5–10 дел в день ФСБ и Центр по противодействию экстремизму спускали на их отдел», — рассказал Александр.

Разбирая кейс Александра, мы также узнали, что те оперативники, которые работали по его делу, состоят в нескольких местных чатах, посвященных акциям протеста, а также в открытых чатах националистов.

Например, анализатор пакетов трафика (сниффер), такой, как Wireshark.

Статья 20.3.3 КоАП — Публичные действия, направленные на дискредитацию использования Вооруженных Сил Российской Федерации.

Интересы и некоторые чаты, в которых состоял полицейский, звонивший Александру. Выделены чаты протестной и националистической тематики

Спецоперация за место рождения

В конце 2023 года «Первый отдел» рассказал историю о еще более сложной спецоперации, которую силовики провернули в отношении сисадмина из Новороссийска Сергея Ткаченко. В июне 2022 года домой к Сергею, уроженцу Украины, поставившему в WhatsApp статус No war, пришли сотрудники ФСБ. Сначала с ним «провели беседу», заставили подписать бумагу о том, что он считает Украину своей родиной, и отпустили домой. Через несколько месяцев Сергей заметил, что кто-то пытается взломать его домашнюю сеть:

«Меня пытались взломать на протяжении всего этого времени, но за счет того, что я айтишник, у меня дома стоял корпоративный роутер. В нем, разумеется, был хороший файервол, и они не могли на нем обойти защиту», — рассказал он в фильме «Первого отдела».

В начале 2023 года Сергею предложили подработку в одной местной фирме. Однажды, подключившись к Wi-Fi-сети в офисе компании, он заметил, что с его телефоном происходит что-то странное — это было похоже на фишинговую атаку. Одновременно подозрительно вел себя и руководитель компании, который вызвал его в офис и долго держал в ожидании, ничего не объясняя, а потом стал задавать ему сомнительные вопросы — в том числе о том, как Сергей относится к войне в Украине и какая у него модель телефона. А когда айтишник вернулся домой, он заметил, что какие-то незнакомцы копались в щитке на его этаже. Затем на экране его телефона снова появилось нехарактерное сообщение с требованием ввести пароль от телефона, однако Ткаченко не обратил на это внимания и ввел пароль.

«Коллега спрашивал про модель телефона не просто так. Пока Сергей пытался вырваться с работы и добирался до дома, силовики подготовили против него еще одну атаку. Они украли пароль от телефона, а вместе с этим пароли от других устройств и учетных записей. Сергей хранил их в незашифрованном виде, понадеявшись, что встроенной в телефон защиты будет достаточно», — рассказал глава «Первого отдела» Дмитрий Заир-Бек.

Позже стало понятно, что в этот день силовики, по всей видимости, проникли в квартиру к Ткаченко — именно поэтому его так долго без объяснения причин держали в офисе. Затем в отношении Сергея провели еще несколько атак, которые можно назвать хакерскими, а потом выманили из дома под предлогом того, что есть заказ на ремонт компьютера. Когда Сергей приехал в указанное место, его забрали оперативники и отвезли в местный Центр по противодействию экстремизму. Там оперативник показал ему скриншоты его переписок в Telegram — так и стало понятно, что все предыдущие «звоночки», на которые Сергей не обращал внимания, были признаками того, что в его сети глубоко проникли силовики.

Правозащитникам, которые помогли Сергею выехать из России, так и не стало понятно, почему им заинтересовались силовики. Однако они указывают, что на допросе в ЦПЭ очень интересовались тем, что Ткаченко был подписан на каналы легиона «Свобода России» и «Роспартизан».

«Что-то навело их на Сергея, и они в него вцепились. А дальше — стандартная схема: им всегда очень интересно отработать кого-то, кто, например, связан с легионом «Свобода России». Когда это всё началось, он был подписан на легион «Свобода России» и на «Роспартизан». Я не уверен, что они о его подписках на эти и другие каналы узнали, только когда они его взломали. Может быть, они это знали и раньше. Может, они хотели его посадить, может быть, они хотели его завербовать, может быть, “палки” отрабатывали», — рассказал Заир-Бек.

Никакого уголовного дела на Сергея перед отъездом из страны завести не успели. При этом Дмитрий Заир-Бек отмечает, насколько атака на сисадмина из Новороссийска была нетипичной и дорогостоящей:

«Это стоило невероятного количества денег. Это была не типовая атака. Такое не делается автоматически за часик. Тут все-таки немножко надо головой подумать и ресурсов потратить, чтобы что-то подобное осуществить».

Определение авторства

Случай Сергея Ткаченко довольно уникальный, и трудно сказать, как мог бы обезопасить себя человек в такой ситуации — особенно если он не айтишник. Однако в большинстве случаев, когда силовики деанонимизируют россиян, чтобы дать им срок за «экстремизм» или административку за «дискредитацию армии», они пользуются довольно простыми методами. The Insider уже рассказывал о том, сколько информации о человеке потенциально можно узнать, имея только лишь его никнейм в Telegram. Подобными же базами данных пользуются и силовики, а группы и открытые чаты они, по всей видимости, мониторят вручную: на скриншотах «преступных» комментариев в уголовных делах, как правило, видно, что оперативник, который делал скриншот, состоит в этом чате.

Когда человека хотят наказать за комментарий, главная проблема, которая встает перед силовиками, — это атрибуция, то есть установление того факта, что аккаунт, с которого оставлен комментарий, действительно принадлежит только тому человеку, которого подозревают силовики. В случае с Булатом этот момент произошел, когда он под пытками назвал оперативникам пароль от своего телефона и Telegram — то есть фактически на глазах у свидетелей разблокировал телефон и тот аккаунт, с которого оставлял комментарии. В случае с Александром, преследуя его и выясняя его местоположение, силовики пытались сделать то же самое. В случае с Сергеем его телефон, аккаунты и вообще всю его домашнюю сеть взломали, чтобы следить за ним. В большинстве случаев, когда речь идет о наказании за комментарии, обвиняемые сами подтверждают следствию свою причастность к публикации, отмечает адвокат, согласившийся проконсультировать The Insider на условиях анонимности:

«По делам “о военных фейках“ их фигуранты практически в 99% случаев не только не оспаривают, что они разместили эту публикацию, но, наоборот, подтверждают и всячески содействуют следствию в установлении своей причастности».

Юрист отмечает, что в случае, когда человека пытаются привлечь по административному или уголовному делу за комментарий — например, в делах об экстремизме (как в случае Булата), о неуважении к власти, о демонстрации запрещенной символики (как в случае Александра) самое важное — это то, что привлекаемое лицо не утверждает, что не имеет никакого отношения к публикации комментария. Именно из-за того, что люди, к которым приходят с обвинением в комментариях, как правило сами сообщают следствию, что они эти комментарии писали, дела эти имеют такой успех в судах.

Еще один важный момент — держать свой компьютер и другие устройства в чистоте, а именно — удалять историю браузера. После взрыва в архангельском Управлении ФСБ в 2018 году следствию, по данным ОВД-Инфо, удалось завести как минимум 16 уголовных дел об «оправдании терроризма» в отношении россиян, которые оставляли комментарии о данном взрыве в социальных сетях и на сайтах новостных изданий. Однако в некоторых случаях оказалось, что дела разваливаются. Например, когда у Анны, одной из подозреваемых в «экстремистских комментариях», изъяли компьютер, оказалось, что она не заходила на тот сайт, на котором под ее именем был опубликован комментарий. На вопрос, пользуется ли кто-то еще ее страницей «ВКонтакте», с которой оставили комментарий, Анна сообщила, что это возможно, так как ее страницу взламывали и замораживали.

Например, анализатор пакетов трафика (сниффер), такой, как Wireshark.

Статья 20.3.3 КоАП — Публичные действия, направленные на дискредитацию использования Вооруженных Сил Российской Федерации.

После взрыва в архангельском Управлении ФСБ в 2018 году следствию удалось завести как минимум 16 уголовных дел об «оправдании терроризма»

«Страница зарегистрирована на ее имя, на ее номер телефона, там стоит ее фотография. Однако на допросе она сообщила, что ей не знаком комментарий, привлекший внимание следствия, и она его не размещала. При исследовании истории браузера выяснилось, что история браузера отсутствует. Это происходило через три года после того, как комментарий был оставлен», — рассказал адвокат, специализирующийся на подобных делах.

Таким образом, следствию не удалось атрибутировать человека, который оставлял комментарии о взрыве в ФСБ со страницы Анны, и ей удалось избежать уголовного дела.

Однако в большинстве случаев решающим фактом для следствия становится то, что человек сам признается, что оставил «преступный» комментарий. В таком случае ему никак не поможет ни пустая история браузера, ни удаленные куки.

«Формально с точки зрения закона признание вины не является универсальным доказательством. Поэтому следователи обязаны хоть какие-то действия произвести, чтобы подтвердить, что человек сам себя не оговаривает. Они делают запрос во “ВКонтакте“, а из “ВКонтакте“ может прийти информация об отсутствии связи с IP-адресом. Как правило в этих случаях профиль всё равно принадлежит этому человеку. Это устанавливают по номеру телефона. Даже если профиль был зарегистрирован на этот номер 15 лет назад. Судья оценивает все доказательства в совокупности: фотография человека, его имя, фамилия, предыдущие публикации, содержащие какие-то отсылки к личности», — рассказывает адвокат.

Анна на допросе сообщила, что ее аккаунт могли взломать. Это также может стать аргументом для суда или следствия при рассмотрении дел, где важна атрибуция. Однако, как отмечает юрист, важно, что человек жаловался на взлом — например, в социальную сеть или даже в полицию. Также «ВКонтакте» может сообщить в ответ на запрос следствия о том, что человек заходит в профиль с разных IP-адресов — это тоже может указывать на то, что профилем пользуется не один человек.

Юристы также советуют не забывать о том, что бремя доказывания вины лежит на стороне обвинения. К примеру, когда Игоря Игорева, одного из руководителей штабов Алексея Навального, несколько лет назад пытались привлечь за организацию незаконного митинга, в суде полицейский указывал на то, что в аккаунте, с которого публиковались призывы к акции протеста, стоит фотография этого человека, его имя и даже указан его номер телефона. Однако в ответ на вопрос защиты о том, какие действия сторона обвинения предприняла, чтобы связать настоящего Игоря и виртуального, сотрудник полиции сказал лишь, что и так знает, что сообщения писал Игорь.

Защита отметила в суде, что любой человек может создать страничку под именем Игорь Игорев и писать с нее что угодно, а сам Игорев заявил в суде, что «обязанность доказывания лежит на сотруднике полиции — вот пусть он и выкручивается». Это не помогло, и Игорева всё равно отправили под административный арест на 10 суток. Однако его защитник во время апелляции постарался добиться признания, что доказательств того, что находящейся под арестом и тот, кто писал комментарии, — один и тот же человек, так и не было предоставлено. На суде он создал профиль в Telegram с фотографией того участкового, который отправил Игорева под арест и ходатайствовал об осмотре своего телефона, где он пишет сообщения от имени участкового.

«Участковый белеет, чернеет, зеленеет, пятнами покрывается, пугается, что я сейчас от его имени что-нибудь, может, про Путина напишу. В итоге апелляционная инстанция отменила постановление, указав, что имя профиля и даже указанный в профиле телефонный номер сами по себе не являются достаточными признаками, идентифицирующими конкретного пользователя», — рассказал адвокат.

Таким образом, чтобы как минимум сильно усложнить работу следователя, который хочет привлечь человека за комментарий, в первую очередь можно не отвечать на вопрос о том, пользуетесь ли вы какими-то социальными сетями, есть ли у вас в них аккаунты и вам ли принадлежит аккаунт, с которого были написаны какие-то комментарии. Если человек говорит, что аккаунт его, это может быть использовано в качестве первого — а иногда и единственного — доказательства его причастности к публикации.

«В любой ситуации — при задержании, при проверке документов, просто на улице, на границе, где угодно — если вам начинают задавать вопросы про какие-то публикации и аккаунты в социальных сетях, не забывайте, что вы можете сами не знать, что ваш аккаунт был кем-то когда-то взломан. Это вполне реально, учитывая количество разнообразных взломов, учитывая истории с троллями, которые перекупают аккаунты и от их имени что-то пишут. Речь может идти даже не о вашем аккаунте — может быть, на какую-то букву или точку название аккаунта различается с вашим именем. Может быть, это ваш однофамилец, который, возможно, даже в том же городе живет, что и вы. И он вполне может быть даже на вас внешне похож. А вы сейчас, не разобравшись, в стрессе признаете, что это ваш аккаунт, и потом никогда в жизни не докажете обратное», — отмечает юрист.

Дела о дискредитации

Впрочем, не всегда непричастность к публикации помогает избежать наказания. Так, в марте 2023 года политика Евгения Ройзмана арестовали на 14 суток за пост во «ВКонтакте» — видео с названием «За что Путин сажает Навального?», в котором был показан логотип ФБК. «Проблема в том, что Ройзман не зарегистрирован во “ВКонтакте“. Просто ни разу в жизни не заходил. Перепост был сделан в группе “Евгений Ройзман“, к которой он отношения не имеет и знать не знает, кто это сделал. Таких групп в ВК порядка 20», — рассказала супруга политика Юлия Крутеева.

Чаще всего с невозможностью доказать непричастность человека к публикации юристы сталкиваются в делах «о дискредитации армии». По словам эксперта, в таких случаях судьи не смотрят ни на какие доводы защиты:

«В делах этой категории (но в последнее время всё чаще и по другим статьям) судьи предпочитают не заморачиваться вопросами доказывания связи профиля в соцсети с реальным лицом, если совпадает хотя бы имя. Есть ощущение, что если, допустим, человек не является сотрудником телеканала “Россия 24“ или депутатом Государственной думы, то в принципе любого человека можно обозначить администратором аккаунта, Telegram-канала, чего угодно: принести какой-нибудь вообще не связанный с человеком текст, и суд одобрит. Есть ощущение, что как только судье приносят дело, в котором есть волшебные цифры «20.3.3», [ей или ему] остается только вынести постановление».

По подсчетам «Медиазоны», с марта 2022 по март 2024 года в суды поступило более 9 тысяч протоколов о «дискредитации армии».

Как защититься от деанона

Уменьшить вероятность установления вашей личности и прочтения вашей переписки лучше задолго до того, как следователь задает вопрос, ваш ли аккаунт, с которого отправляли сообщения в чаты. The Insider уже рассказывал, какие настройки в Telegram лучше поставить, чтобы вас было сложнее «пробить», — как следователю, так и другим интересующимся.

Если вы планируете вступать в какие-то чаты, присутствие в которых может что-то рассказать о вас силовикам, не делайте этого с аккаунта, который давно за вами закреплен. Можно приобрести анонимный номер, не связанный с человеком, — например, на платформе Fragment, где виртуальные номера продают за криптовалюту, либо на другой площадке, где торгуют виртуальными номерами, на которые можно получить СМС. Еще один вариант — зарубежная сим-карта. У российских силовиков, скорее всего, не будет возможности, да и желания обращаться к своим зарубежным коллегам, чтобы выяснять, кому принадлежит номер телефона, связанный с аккаунтом. Как настроить приватность в новом аккаунте, расскажем ниже. Неудобство этого способа в том, что купить новую сим-карту может быть хлопотно, а если вы сделаете этот аккаунт основным, вам придется переносить туда все ваши чаты и контакты, которых может быть много.

Максимально анонимизируйте ваш аккаунт:

- Скройте номер телефона от всех и запретите искать вас по номеру телефона всем, кроме тех, кто уже есть в ваших контактах.

- Если вы используете личное фото в профиле, подумайте о том, чтобы ограничить его доступность только вашим контактам.

- Укажите в настройках, что никто (или никто, кроме ваших контактов) не может видеть ваш профиль, если ваше сообщение будет переслано.

- Поставьте ограничение на звонки, чтобы вам не могли звонить те, кого нет у вас в контактах. То же самое касается добавления в группы и чаты. Можно даже поставить в настройках, что звонить вам и добавлять вас в чаты не может вообще никто.

- Если вы пользуетесь звонками и хотите общаться с малознакомыми людьми, удалите возможность звонить с помощью прямого соединения (p2p).

- Если вы используете никнейм (чтобы давать его потенциальным контактам вместо номера телефона), не используйте тот же никнейм, что есть у вас в других социальных сетях или аккаунтах.

Так как вы связали свою приватность со своими контактами (только они могут видеть ваши аккаунт, фото, звонить вам и так далее), не добавляйте в контакты незнакомых людей. Переписываться с кем-то можно и не добавляя человека в список контактов, особенно если вы не до конца уверены, с кем вы переписываетесь.

Отличная защита от взлома и угона аккаунта — двухфакторная аутентификация. О том, какие бывают виды «двухфакторки», вы можете узнать из статьи Роскомсвободы. Telegram предлагает только двухфакторную аутентификацию по второму паролю, который вам нужно будет запомнить, или через электронную почту. Первый вариант относительно безопаснее, но главное — подключить хотя бы какой-нибудь.

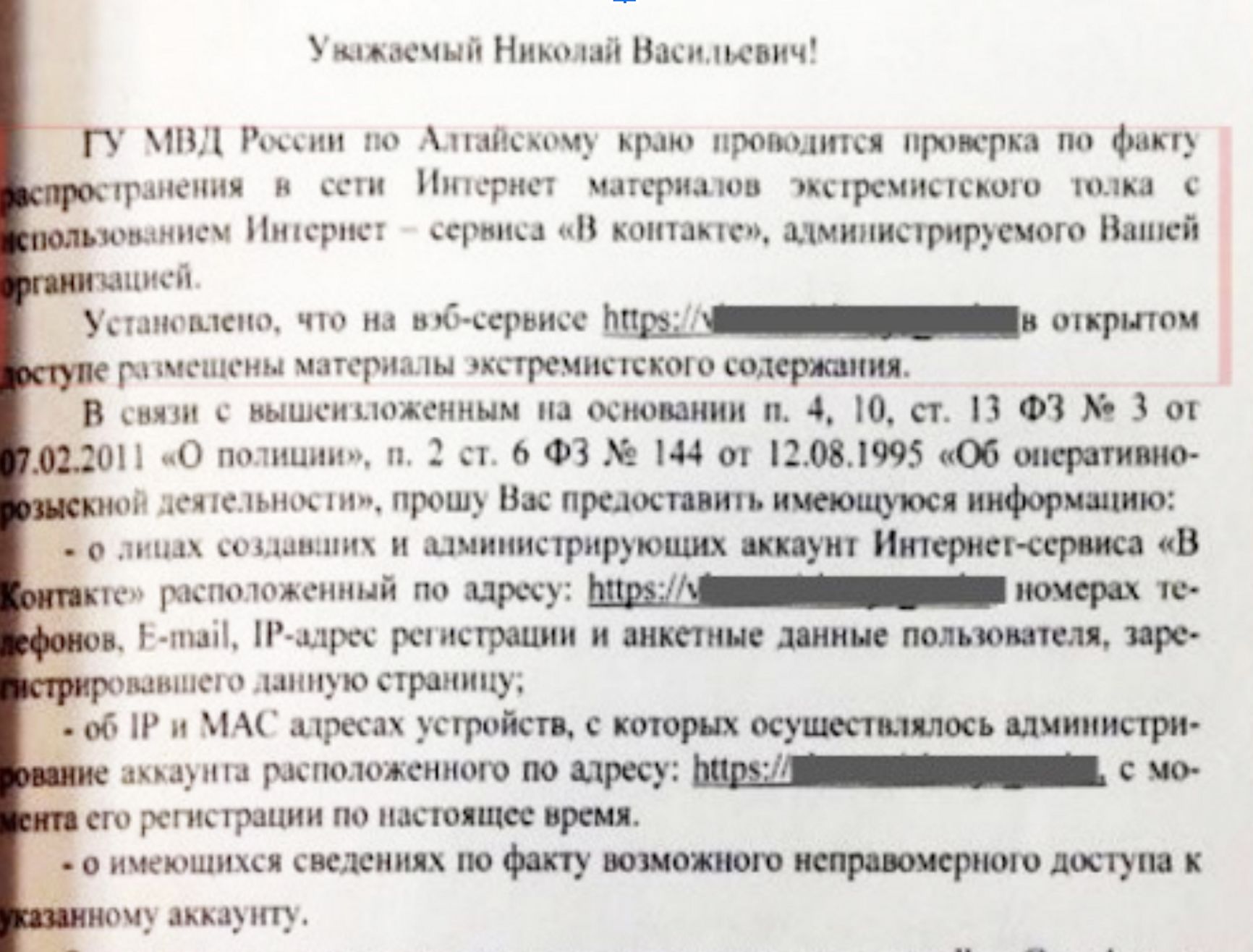

Что касается использования «ВКонтакте»: если вы не хотите удалять свой профиль в этой социальной сети, по крайней мере стоит установить такие же настройки, как в Telegram — то есть не разрешать звонить и писать вам кому-либо, кроме друзей. Соцсеть позволяет довольно гибко настроить приватность. И, конечно, не стоит вести какие-то чувствительные переписки во «ВКонтакте» — даже в личных сообщениях. Случаев, когда соцсеть передавала данные о пользователях российским силовикам, огромное множество, более того, ее ловили на лжи пользователям об этом. К примеру, представители «ВКонтакте» рассказывали, что не знают, в рамках каких дел к ним обращаются силовики за информацией о пользователях, в то время как они прекрасно об этом знали. В 2018 году Daily Storm и RobotReview показывали, как выглядит запрос, который мог закончиться делом об экстремизме:

Например, анализатор пакетов трафика (сниффер), такой, как Wireshark.

Статья 20.3.3 КоАП — Публичные действия, направленные на дискредитацию использования Вооруженных Сил Российской Федерации.

Копия запроса на предоставление данных о пользователе «ВКонтакте»

RobotReview / Daily Storm

Однако не стоит забывать, что если вы пользуетесь «ВКонтакте», можете забыть о своей анонимности — придется выбирать одно из двух.

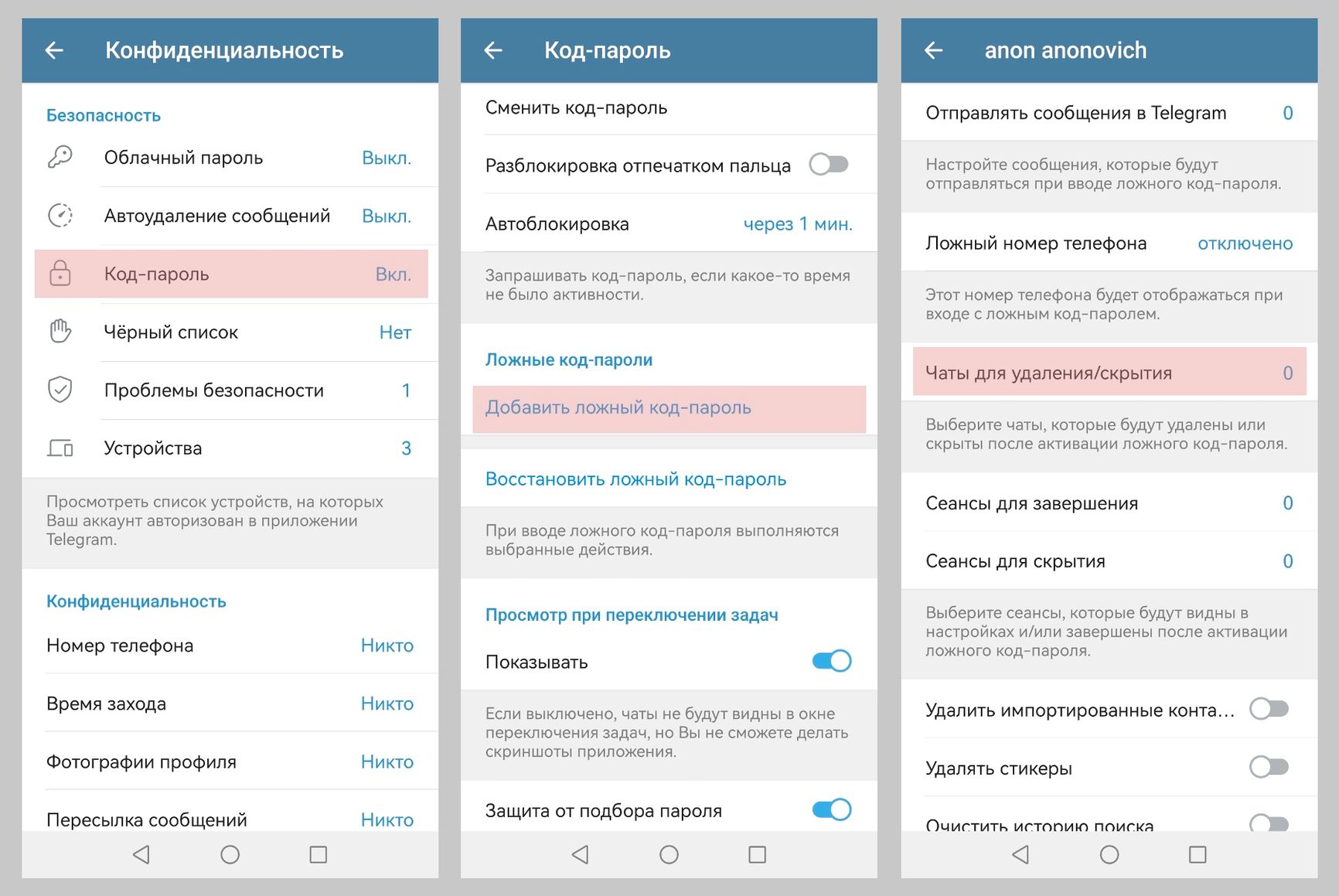

Если вы переживаете по поводу безопасности ваших личных переписок в Telegram, хотя до сих пор не было ни одного случая, когда их могли бы читать силовики, если только это не был взлом или, что случается намного чаще, отнятый телефон, — можете попробовать другие мессенджеры. Неплохой вариант — специальное приложение Telegram, разработанное «Белорусскими КиберПартизанами». Оно выглядит точно так же, как обычное, однако имеет намного больше функций. Например, в нем можно создать «ложный пароль». При входе по обычному паролю вы видите все свои подписки и чаты, а при входе по «ложному паролю» ваши подписки на «компрометирующие» каналы удаляются или скрываются. Это полезно, если вы предполагаете, что можете оказаться в ситуации, когда у вас потребуют показать телефон — как это произошло с несколькими нашими героями.

Например, анализатор пакетов трафика (сниффер), такой, как Wireshark.

Статья 20.3.3 КоАП — Публичные действия, направленные на дискредитацию использования Вооруженных Сил Российской Федерации.

Пример настроек P-Telegram

Кроме того, P-Telegram позволяет отправить сообщение кому-то, кому вы доверяете, в случае, если будет введен ложный пароль. Так вы дадите вашим товарищам знать, что ваш телефон не в ваших руках. Приложение доступно как для компьютера, так и для телефонов на базе Android.

Также можете попробовать мессенджеры Signal, Element, Jami, Briar, Bridgefy, Newnode. Некоторые из них — например Briar — будут работать, даже если в России полностью отключат интернет. Однако их использование, конечно, не такое удобное, к тому же все интересные обсуждения по-прежнему происходят в Telegram, поэтому мы рекомендуем по крайней мере позаботиться о своей анонимности и выполнять те рекомендации, которые есть в начале этой главы.

Например, анализатор пакетов трафика (сниффер), такой, как Wireshark.

Статья 20.3.3 КоАП — Публичные действия, направленные на дискредитацию использования Вооруженных Сил Российской Федерации.

Некоторые мессенджеры будут работать, даже если в России полностью отключат интернет

Полиция и ФСБ используют в качестве доказательной базы или в ходе следствия информацию о том, с каких IP-адресов подозреваемые заходят в социальные сети или отвечают на звонки. Защититься от деанона по IP-адресу очень просто — всегда используйте VPN. Так ни ваш интернет-провайдер, ни социальные сети и сайты не узнают, откуда именно вы выходили в сеть. The Insider уже публиковал инструкцию по настройке собственного VPN, который не сможет заблокировать Роскомнадзор. В 2023 и 2024 году власти России стали еще сильнее и изощреннее блокировать сервисы VPN, однако по-прежнему настройка собственного соединения с помощью Amnezia остается наилучшим вариантом. Разработчики этого приложения стараются всегда быть на несколько шагов впереди Роскомнадзора, и пока у них это отлично получается. Обходит блокировки и сервис VPN Generator, который также бесплатно предоставляет хостинг для вашего личного VPN, если вы поделитесь этим с несколькими знакомыми, друзьями, родственникам или коллегами.

Безопасность при пересечении границы

Внимательным к своим устройствам россиянам нужно быть теперь не только дома, но и при пересечении границы. Многие люди как при выезде из России, так и при возвращении сталкиваются с дополнительными «беседами», которые больше похожи на проверку лояльности. С одной стороны, нужно знать, как правильно отвечать на вопросы пограничников, а с другой — следить за своими устройствами. Дмитрий Заир-Бек рассказывает, что ему известно как минимум о нескольких случаях установки шпионских программ на телефоны россиян, которых уводили на дополнительные беседы на границе:

«При возвращении человека в Россию из-за границы ему просто ставили какой-то шпионский софт. Вот просто как-то неприкрыто — забирали телефон, отводили человека на допрос, ставили шпионский софт и всё. От этого никак не обезопаситься — если им нужно будет забрать телефон, они заберут телефон».

Заир-Бек не рекомендует выключать телефон прямо перед допросом, так как это может вызвать дополнительный интерес силовиков:

«Это может спасти, но может и спровоцировать их на то, чтобы быть жестче», — отмечает правозащитник.

Поэтому он советует подготовиться к пересечению границы заранее, удалить все «компрометирующие» подписки — например, на The Insider или «Медузу» — и без сопротивления отдать телефон.

Однако юристы проекта «Сетевые Свободы» отмечают, что «генеральная уборка» телефона едва ли возможна: даже если вы скроете или удалите ваши подписки, силовики могут найти в телефоне что-то, о чем вы вообще, возможно, уже не помните. Печальный пример — случай, который произошел в январе 2024 года. Ксения Хавана, которая уже много лет жила в США и имела американское гражданство, приехала в Россию. При пересечении границы у нее проверили телефон, нашли информацию о донате на $50 украинскому фонду и обвинили в госизмене. При этом девушка успела добраться до Екатеринбурга, где живут ее родители. Там ее задержал наряд патрульно-постовой службы за то, что она якобы материлась в общественном месте. Пока девушка находилась в спецприемнике, против нее возбудили уголовное дело «о госизмене».

Проект «Сетевые Свободы» предупреждает:

«Большинство популярных мессенджеров хранят историю чатов, которая может исчисляться годами. Вся переписка выкачивается и анализируется по ключевым словам криминалистическим оборудованием. Личные телефоны стали основной уязвимостью: схема “изъятие телефона, разблокировка, фиксация доказательств и возбужденное дело“ уже выглядит как вполне рабочая, а последствия могут быть — от небольшого штрафа до обвинения в госизмене».

Некоторые телефоны на базе Android позволяют создать внутри телефона дополнительное зашифрованное пространство — практически целый виртуальный телефон. В телефонах Samsung Galaxy эта функция называется Knox или «Защищенная папка», у Xiaomi, Redmi и Poco — «Второе пространство», у Huawei — PrivateSpace.

Еще более надежный вариант — не ездить в поездки со своим основным телефоном. «Идеально иметь второе устройство, на котором у вас не будет тех приложений, с помощью которых вы постоянно общаетесь. И не будет других данных, позволяющих вас скомпрометировать. Такой телефон обязательно должен быть новым, поскольку современные устройства позволяют восстанавливать данные в телефоне, сброшенном до заводских настроек», — отмечает юрист «Первого отдела» Евгений Смирнов.

Автор благодарит экспертов, пожелавших остаться анонимными, за участие в подготовке материала.

Например, анализатор пакетов трафика (сниффер), такой, как Wireshark.

Статья 20.3.3 КоАП — Публичные действия, направленные на дискредитацию использования Вооруженных Сил Российской Федерации.